sexta-feira, 4 de dezembro de 2009

Otimizando um ambiente com aplicativos virtualizados

Mas a virtualização é muito mais que isso. Existem novas tecnologias de virtualização e, hoje, vou falar um pouquinho sobre uma delas: virtualização de aplicativos.

Imaginemos uma rede com 500 estações de trabalho e uma equipe de TI bem pequena (se parece com alguma empresa?). Digamos que acabou de sair a nova versão do Office e todas as 500 estações de trabalho precisam ser atualizadas. Porém, não há nenhuma tecnologia de distribuição de aplicativos configurada e o processo de atualização será manual, ou seja, máquina por máquina (continua parecendo com alguma empresa?).

E se, ao invés de instalarmos o Office em cada estação de trabalho, o mesmo fosse disponibilizado como um "serviço de rede"? Pois é justamente essa a idéia de um aplicativo virtualizado: Ele não é instalado e sim, "emulado". A Microsoft dispõe de uma ferramenta chamada Application Virtualization ou, simplesmente, App-V.

Uma das vantagens de se trabalhar com essa tecnologia é a atualização do aplicativo. Apenas 1 aplicativo precisa ser atualizado com Service Packs e Patches e não 500. Outra grande vantagem está no fato de poder executar diversas versões do mesmo aplicativo, ou seja, é possível executar o Word 2000, Word 2003 e Word 2007 na mesma máquina ao mesmo tempo. A distribuição dos aplicativos é feita através do Active Directory e é totalmente transparente ao usuário.

Digamos que um usuário precise do Word 2007. Basta adicionar tal usuário ao grupo definido para usar o Word 2007 e, dependendo de como foi configurado o cliente do App-V na estação de trabalho do usuário, uma simples sincronização com o servidor do App-V trará o Word 2007 para o desktop do usuário sem reinicialização ou logoff/login.

O único ponto a ser observado é a compatibilidade do aplicativo. Um aplicativo que só é compatível com o Windows XP, mesmo virtualizado e emulado no Windows 7, não será executado. Para casos como este, a Microsoft possui outra tecnologia de virtualização, mas isso é assunto para outro post. Só para os curiosos, a tecnologia se chama Microsoft Enterprise Desktop Virtualization (MED-V).

O App-V é parte do Microsoft Desktop Optimization Pack (MDOP) e está disponível a clientes Microsoft com benefício Software Assurance.

quinta-feira, 3 de dezembro de 2009

Windows Server 2008 R2: Novidades

Server Core

No Windows Server 2008, o Server Core executava apenas algumas roles, pois não possuía suporte ao .NET Framework. Pois agora ele suporta e pode executar qualquer uma das funções disponíveis.

PowerShell 2.0

A nova versão do PowerShell ganhou uma interface gráfica com diversos recursos como "coloração de sintaxe" e debugging. Além disso, cerca de 240 novos cmdlets foram implementados, o que trouxe novas integrações com recursos como Active Directory, Group Policy, Best Practices Analyzer, IIS, entre outros.

Active Directory Administrative Center (ADAC)

Nova console para gerenciamento de contas do domínio e execução de tarefas comuns como troca de senha e desbloqueio de usuário através de uma interface simples e prática.

Active Directory Recycle Bin

Basicamente, o Active Directory ganhou uma lixeira. Todos os objetos excluídos (usuários, computadores, unidades organizacionais, etc.) vão para a lixeira do AD e podem ser recuperados através de cmdlets do PowerShell. Vale lembrar que este recurso, por padrão, não vem habilitado e alguns critérios precisam ser atendidos para sua ativação.

Service Account Management

Por questões de segurança, é comum o uso de "contas de serviço" para iniciar serviços específicos de uma rede como, por exemplo, um usuário SQLService para iniciar o servidor de banco de dados SQL Server. Agora a pergunta: Com que periodicidade a senha desta conta é alterada? NUNCA! A alteração dessa senha implica na suspensão de todos os servidores de banco de dados que a utilizam até que se logue em cada um e faça a atualização manual. É aí que entra o novo Service Account. Uma vez trocada a senha de uma conta de serviço, o próprio Windows se encarrega de atualizá-la em todos os servidores que a utilizam. Vale lembrar que este recurso só é compatível com Windows Server 2008 R2 e Windows 7.

Hyper-V 2.0

O Hyper-V 2.0 trouxe o Live Migration em substituição ao Quick Migration da versão 1.0. Como o próprio nome sugere, a migração de máquinas virtuais entre servidores acontece "a quente", ou seja, sem que a máquina virtual precise ser parada durante a migração.

Distributed File System (DFS)

O DFS ganhou suporte a clusterização do Namespace e Replication Checkpoints, que resume uma sincronização do ponto onde parou.

Server Manager

O Server Manager pode agora ser acessado remotamente através da console do MMC. Outra novidade é a integração do Best Practice Analyzer a sua interface. Dessa forma, podemos verificar se determinadas roles atendem as regras de melhores práticas de segurança.

File Classification

Nova tecnologia que permite a classificação dos arquivos armazenados em um servidor de arquivos, com base em regras estabelecidas pela própria empresa. A partir desta classificação, pode-se criar tarefas como: movimentação de arquivos para determinadas áreas, backups mais constantes de arquivos importantes ou data para arquivos antigos expirarem.

Para uma listagem completa de todas as novidades, acesse: http://www.microsoft.com/windowsserver2008/en/us/default.aspx

Até a próxima.

segunda-feira, 16 de novembro de 2009

Conheça o T-Bot

Para utilizá-lo, basta adicionar o endereço mtbot@hotmail.com à sua lista de contatos. Após isso, basta iniciar uma conversa com ele, digitar qualquer coisa e seguir as instruções para seleção dos idiomas de origem e destino. Feito isso, convide quem você deseja conversar à janela já aberta e tudo que você digitar, o T-Bot traduzirá para o idioma configurado.

A tradução não é 100% perfeita, mas é melhor do que nada. ^^

terça-feira, 22 de setembro de 2009

IIS + WSUS em um DC

Um dos requisitos do referido software era um servidor WSUS (Windows Server Update Services). Baixei a versão mais recente (3.0 com Service Pack 2) e iniciei a instalação. Lá pelos seus 99,99% ocorreu um erro crítico e a instalação foi toda desfeita. Analisando os logs, encontrei 3 códigos de erro: 0x80070643, 0x80070002 e 0x80070003.

Em todas as pesquisas realizadas sobre esses códigos, nenhuma se encaixava no meu problema. Apenas o fato de que eu estava instalando o WSUS em um Controlador de Domínio, o que é possível.

E foi lá pelas tantas no fim do expediente que surgiu a luz divina e encontrei uma explicação "razoável" para o meu problema. Não sei se há lógica na minha conclusão, até porque não fiz outros testes para confirmar, mas foi onde me agarrei para esta teoria:

Iniciei a instalação do IIS em um Controlador de Domínio Windows Server 2003 R2 que já tinha o Framework 2.0 instalado. Parece que o IIS não ficou bem configurado com o Framework e por isso gerava o erro durante a instalação do WSUS.

Abri o prompt de comando, fui até a pasta %WinDir%\Microsoft.Net\Framework\v2.0.50727 e digitei o seguinte comando:

aspnet_regiis -i

Feito isso, iniciei a instalação do WSUS e o mesmo completou com sucesso. Se há alguma relação entre ter instalado o IIS depois do Framework 2.0 já estar instalado ou se isso ocorreu por se tratar de um Controlador de Domínio, eu não sei.

Se houver aí alguém com maior entedimento sobre o assunto e quiser esclarecer essas dúvidas, o espaço está aberto. ^^

sexta-feira, 18 de setembro de 2009

Windows Server 2008 R2: Criando usuários via PowerShell

Em um Controlador de Domínio Windows Server 2008 R2, nas Ferramentas Administrativas, temos agora o Active Directory Module for Windows PowerShell. Uma outra forma de carregar o módulo do AD seria executar o PowerShell e digitar:

Import-Module ActiveDirectory

Criando um usuário

O cmdlet para criação de usuários no AD é o New-ADUser. Veja como seria uma inclusão simples:

New-ADUser -Name "Christiano.Mendes" -SamAccountName "Christiano.Mendes" -DisplayName "Christiano Mendes" -GivenName "Christiano" -SurName "Mendes" -Description "Técnico de TI" -AccountPassword (ConvertTo-SecureString "@P4ssw0rd" -AsPlainText -Force) -ChangePasswordAtLogon $True -Enabled $True -ScriptPath "loginTI.bat" -HomeDrive "F:" -HomeDirectory "\\fileserver\share" -Path "ou=TI, dc=domain, dc=com"

Apenas o primeiro parâmetro é obrigatório. Para melhores informações sobre os parâmetros disponíveis, digite:

Get-Help New-ADUser -Full

Criando vários usuários

Acharam que o "pequeno" cmdlet acima precisaria ser digitado para cada novo usuário?

Veremos agora como fazer a inclusão de vários usuários de forma simples e prática.

O primeiro passo é criar um arquivo texto com a relação dos usuários a serem inclusos. Veja um exemplo abaixo:

Name, DisplayName, GivenName, SurName

"Christiano.Mendes", "Christiano Mendes", "Christiano", "Mendes"

"Fulano.Beltrano", "Fulano Beltrano", "Fulano", "Beltrano"

Salvei este arquivo com o nome New-Users.txt.

Com a relação dos novos usuários em mãos, digite o seguinte cmdlet:

Import-CSV New-Users.txt | ForEach-Object {New-ADUser -Name $_.Name -SamAccountName $_.Name -DisplayName $_.DisplayName -GivenName $_.GivenName -SurName $_.SurName -Description "Técnico de TI"}

Note que neste segundo exemplo eu retirei o parâmetro de senha. Desta forma, estes usuários serão criados, mas estarão desativados.

Espero que tenham gostado das dicas. Mais novidades a caminho...

terça-feira, 8 de setembro de 2009

Windows Server 2008: Novidades

A Volta do Server Manager

Para quem trabalhou com o Windows NT Server 4.0 deve se lembrar desse aplicativo. O Server Manager volta com uma interface aprimorada e se torna o ponto central para configuração e administração do Windows Server 2008.

Roles e Features

A configuração do Windows Server 2008 quanto as funções que irá desempenhar ou aplicativos instalados foi modularizada. Isso garante que apenas o necessário seja instalado no servidor. Essa modularização foi dividida em dois grupos:

Roles - São as funções que o servidor pode desempenhar: AD, DNS, DHCP, etc.

Features - São os recursos que o servidor possui: GPMC, BitLocker, WINS, etc.

Active Directory

Diversas funções foram agregadas ao AD e sua estrutura passa a ter 5 componentes:

Active Directory Domain Services (AD DS) - Gerenciamento das contas de usuários e computadores.

Active Directory Lightweight Directory Services (AD LDS) - Suporte a aplicativos baseados em diretório (antigo ADAM).

Active Directory Certificate Services (AD CS) - Gerenciamento de certificados.

Active Directory Federation Services (AD FS) - Permite a integração entre domínios de empresas diferentes.

Active Directory Rights Management Services (AD RMS) - Gerenciamento de direitos sobre a informação.

Outras novidades incluem:

- O AD agora é um serviço que pode ser parado. Não é mais necessário reiniciar o servidor em Modo de Restauração do Serviço de Diretório (Directory Services Restore Mode - DSRM) para manutenção.

- Proteção contra exclusão de objetos como, por exemplo, uma Unidade Organizacional (Organizational Unit - OU).

Group Policy Preferences (GPP)

Um novo grupo de políticas que não é "forçada" como as atuais GPs, ou seja, mesmo depois de aplicadas, o usuário pode alterar. As GPPs extendem a capacidade de customização das estações de trabalho, por permitirem acesso a opções como: manipulação de chaves de registro, impressoras instaladas, atalhos no desktop, unidades mapeadas e outros. Além disso, há diversas novas opções de políticas forçadas, como a restrição de gravação e leitura de discos USB.

Read-Only Domain Controller (RODC)

Como o próprio nome diz, é um controlador de domínio somente leitura. Este novo tipo de controlador mantém uma cópia das contas dos usuários do domínio sem as senhas. Toda e qualquer alteração realizada em uma conta de usuário é encaminhada a um controlador "gravável" e este encaminha as alterações ao RODC. Este tipo de servidor é ideal para empresas que desejam montar um pequeno escritório distante da matriz, mas que manterão um link para acesso ao domínio. O acesso físico a estes servidores é alto, o que poderia comprometer a segurança das senhas, caso viesse a ser roubado. Além disso, o RODC dispensa a contratação de um Administrador de Redes para o escritório remoto, pois permite que um usuário comum possa ser o Administrador apenas do RODC.

Server Core

O Server Core é o Windows Server 2008 sem interface gráfica. Toda a administração é feita através de linhas de comando. O Server Core é mais seguro que uma instalação completa, pois como não possui o Internet Explorer, a área de ataque é reduzida e menos atualizações são necessárias. A função de Server Core só pode ser definida durante a instalação do servidor. A desvantagem do Server Core é não suportar o .NET Framework e, por isso, apenas as seguintes roles são suportadas: AD DS, AD LDS, DNS, DHCP, IIS (Sem ASP.NET), Hyper-V, File, Print, RODC e Windows Media Services.

Hyper-V

Nova tecnologia de virtualização baseada no hypervisor, que é uma camada que se instala entre o hardware e o sistema operacional e gerencia toda a distribuição de recursos do processador e da memória. Além disso, garante total isolamento entre as máquinas virtuais (partições), permite o uso de máquinas 32 e 64 bits, máximo de 16 processadores lógicos por máquina, máximo de 64 GB de RAM por máquina, suporta instantâneos (snapshots) e VLANs. Para utilizar o Hyper-V, o host precisa ser 64 bits, ter suporte ao Data Execution Protection (DEP) e o processador suportar tecnologia de virtualização: Intel VT ou AMD-V.

Network Access Protection (NAP)

Conjunto de regras e conformidades que um computador precisa atender para que possa ter acesso ao domínio. Pode-se definir, por exemplo, que o antivírus precisa estar atualizado, ou que um determinado KB do Windows precise estar aplicado para que o computador possa acessar o domínio. Essas regras são definidas pelo Administrador de Redes. As ações a serem tomadas no caso de uma não-conformidade também podem ser definidas: apenas restringir o acesso ao domínio ou "encaminhar" o computador a uma rede limitada onde o mesmo poderá aplicar as correções necessárias e liberar o seu acesso.

Internet Information Services 7.0

O novo IIS trás uma interface totalmente remodelada, mais segurança e flexibilidade, suporte a PHP, administração delegada e o novo Configuração Compartilhada, que replica as configurações feitas em um servidor Web automaticamente, sem a necessidade de sincronização manual.

Estas são algumas das muitas novidades que o Windows Server 2008 trouxe. Melhor parar por aqui, ou vou acabar escrevendo uma bíblia ^^.

Fiquem antenados, pois o Windows Server 2008 R2 está chegando com muita coisa também e, em breve, postarei aqui.

quinta-feira, 3 de setembro de 2009

Windows 7 e Virtualização: Microsoft errou feio!

O seu novo software de virtualização, o Windows Virtual PC trás um novo recurso, o XP Mode, que permite executar programas não compatíveis com o Windows 7 em um ambiente Windows XP virtualizado, e com exibição da interface diretamente no Windows 7. Sem sombra de dúvidas, um recurso muito poderoso. Mas então onde está o erro?

Vou ser bem categórico: "O Windows Virtual PC NÃO SUPORTA máquinas virtuais 64 bits!!!"

Pesquisei em alguns fóruns sobre este assunto e as postagens foram bem simbólicas:

"- Onde a Microsoft estava com a cabeça quando fez isso?!?!?!"

Toda a nova linha de produtos para servidores (Windows Server 2008 R2, Exchange 2010, etc.) só tem suporte a plataforma 64 bits. Então como testar esses novos produtos se o novo software de virtualização não dá suporte? Utilizar o software do concorrente?

Como diz o famoso Boris Casoy:

- Isto é uma vergonha!!!

Espero que a Microsoft tome uma providência quanto a isso e eu possa apagar este post.

Fórum do TechNet: http://social.technet.microsoft.com/Forums/en-US/w7itprovirt/thread/8fa1b83d-90ca-449e-92aa-5b20fd82cf1b

quarta-feira, 2 de setembro de 2009

Migração Side-by-Side: Windows Server 2003 para Windows Server 2008 R2

In-Place (no lugar)

Neste processo o Windows Server 2008 R2 é instalado diretamente em um controlador de domínio Windows Server 2003 que já esteja rodando na rede (atualização do sistema operacional).

Side-by-Side (lado a lado)

Neste processo inserimos um novo servidor com o Windows Server 2008 R2 na estrutura existente e depois o promovemos a controlador de domínio.

Optei por utilizar o processo Side-by-Side por 2 motivos:

1 - O Windows Server 2008 R2 só roda em plataforma 64 bits. Sendo assim, se o Schema Master for 32 bits, o processo In-Place não funcionará, pois não se pode atualizar um sistema operacional 32 bits para 64 bits;

2 - Caso ocorra algum problema durante a migração, o processo de "rollback" é mais fácil.

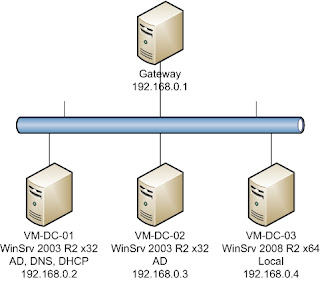

O Ambiente

Utilizei o seguinte ambiente para a migração:

O servidor VM-DC-01 mantém todas as 5 FSMOs.

Só para constar: Estou usando versões em inglês dos Servers. Tenho uma certa preferência por este idioma em Servers depois de uma discrepância que vi em versões em português, mas isso não vem ao caso agora.

Preparando o ambiente

Antes de iniciarmos, instale o PowerShell no servidor DHCP. Utilizaremos alguns comandos mais a frente.

O primeiro passo é elevar o nível funcional da floresta para Windows Server 2003, caso ainda não esteja. Isto pode ser feito através do Active Directory Domains and Trusts.

O próximo passo é atualizar o schema do domínio. O comando ADPREP é o responsável por essa atualização. Estando o DVD do Windows Server 2008 na unidade do Schema Master (VM-DC-01), os seguintes comandos devem ser digitados:

adprep32 /forestprep

adprep32 /domainprep /gpprep

adprep32 /rodcprep

Note que o comando usado foi o ADPREP32 e não o ADPREP, pois como dito anteriormente e ilustrado na figura acima, o DVD é 64 bits e o Schema Master é 32 bits.

Adicionando o novo Controlador de Domínio

Instale a função Active Directory Domain Services e promova o servidor. Adicione o novo controlador no domínio existente. Durante a promoção, tranfira o DNS.

Transferindo Roles

Vamos agora tranferir o DHCP do servidor antigo para o novo servidor. O PowerShell do Windows Server 2008 R2 trouxe novos cmdlets que facilitam essa transferência. Mas antes, temos que instalar esses novos cmdlets no servidor antigo:

No Windows Server 2008 R2, instale a feature "Windows Server Migration Tools". Acesse o prompt de comando e vá para a seguinte pasta:

%windir%\system32\ServerMigrationTools\

Crie uma pasta na raiz da unidade C:

md c:\smigdeploy

Execute o seguinte comando:

smigdeploy /package /architecture x86 /os ws03 /path c:\smigdeploy

Consulte smigdeploy /? para mais detalhes sobre os parâmetros.

Mova a pasta criada para o servidor do DHCP, acesse seu conteúdo e execute o comando smigdeploy.exe.

Crie uma pasta na raiz da unidade C:

md c:\dhcpdata

Abra o PowerShell no servidor do DHCP e entre com os seguintes cmdlets:

Stop-Service DHCPServer

Add-PSSnapin Microsoft.Windows.ServerManager.Migration

Export-SMigServerSetting -FeatureID DHCP -Path c:\dhcpdata

netsh DHCP delete server [nome FQDN] [IP]

Mova a pasta dhcpdata para o novo servidor. Instale a role DHCP, mas não a configure. Abra o PowerShell e entre com os seguintes cmdlets:

Add-PSSnapin Microsoft.Windows.ServerManager.Migration

Import-SMigServerSetting -FeatureID DHCP -Path c:\dhcpdata -Force

Start-Service DHCPServer

netsh DHCP add server [nome FQDN] [IP]

Basta agora despromover todos os controladores Windows Server 2003 e instalar os novos servidores Windows Server 2008 R2.

Considerações: O post pode não estar muito explicativo e creio que alguns ficarão perdidos com alguns comandos e parâmetros apresentados. Minha intenção foi criar um guia rápido e prático para a migração.

Quem quiser um material mais detalhado, acesse o link:

http://technet.microsoft.com/pt-br/library/dd365353(WS.10).aspx.

Já adiando que é grande... ^^

quarta-feira, 19 de agosto de 2009

FSMO: Transferindo Funções

Primeiro inicie a ferramenta: Abra o prompt de comando e digite:

ntdsutil

Sempre que tiver dúvidas sobre quais comandos estão disponíveis, digite:

?

Se você digitar ? na raiz do NTDSUTIL verá uma lista de opções para manutenção do Active Directory. Como o objetivo deste post é fazer a transferência de funções FSMO, deixemos essas opções para outros posts.

Para acessar as funções, digite:

roles

Antes de transferirmos uma função, devemos nos conectar ao Controlador de Domínio que as receberá. Para tal, digite os comandos:

connections

connect to server [nome ou IP]

quit

Basta agora transferirmos as funções desejadas. O processo de transferência pode ocorrer de duas formas: Natural ou Forçada.

A transferência Natural ocorre quando o detentor atual da função está funcionando (online). Sendo assim, utilize um dos comandos abaixo para a transferência:

transfer domain naming master

transfer schema master

transfer infrastructure master

transfer rid master

transfer pdc emulator

A transferência Forçada ocorre quando o detentor atual da funções não está funcionando (offline). Sendo assim, utilize um dos comandos abaixo para a transferência:

seize domain naming master

seize schema master

seize infrastructure master

seize rid master

seize pdc emulator

ATENÇÃO!!! Tome muito cuidado ao usar a transferência Forçada. Somente a utilize caso você tenha total certeza de que o antigo Controlador não voltará (HD defeituoso, por exemplo).

Para sair do NTDSUTIL, basta digitar o comando quit até retornar ao prompt do Windows.

Para verificar se as funções foram transferidas, utilize o comando:

netdom query fsmo

terça-feira, 18 de agosto de 2009

FSMO: Conceito

A distribuição dessas funções depende da estrutura da rede. Vamos conhecer cada uma delas:

Schema Master (Forest Level)

Mantém as informações sobre os tipos de objetos que podem existir nos domínios e os atributos de cada objeto.

Domain Naming Master (Forest Level)

Valida a criação de novos domínios afim de evitar duplicidade.

PDC Emulator (Domain Level)

Inicialmente criada por questões de compatibilidade/migração da antiga rede NT 4.0, onde tinhamos a estrutura PDC/BDC, essa função é responsável, também, pela validação de senhas (caso haja falha de validação por outro Controlador de Domínio), replicação de alteração de senhas, bloqueio de contas e sincronização do relógio.

Infrastructure Master (Domain Level)

Responsável por atualizar informações de um determinado objeto utilizado em vários domínios. Por exemplo, um usuário que seja membro de grupos de domínios diferentes.

RID Master (Domain Level)

Responsável por distribuir os identificadores únicos (SIDs) de cada objeto do domínio (usuários, grupos, computadores, etc).

As duas primeiras funções são únicas em toda a floresta, enquanto as demais estão presentes em cada domínio da floresta.

Para saber qual Controlador de Domínio hospeda qual função, basta acessar o prompt de comando e digitar:

netdom query fsmo

Catálogo Global ou Global Catalog (GC)

Apesar de não ser considerada uma FSMO, o Catálogo Global é uma função importante do Active Directory. Ele mantém uma réplica das principais informações de todos os objetos da floresta. Todas as pesquisas por recursos/objetos são feitas no GC e não através de uma varredura de rede, o que torna a pesquisa mais rápida.

Por padrão, o primeiro Controlador de Domínio recebe a função de Catálogo Global. Pode haver mais de um Catálogo Global em um domínio, porém deve-se tomar alguns cuidados:

- A criação de muitos Catálogos Globais pode tornar as pesquisas mais lentas devido a replicação das informações. Um ou dois GCs por domínio são suficientes.

- O Controlador de Domínio que possuir a função de Infrastructure Master não deve ser um GC (a menos que todos os Controladores de Domínio do domínio sejam GCs).

Além disso, apenas Controladores de Domínio podem ser Catálogos Globais.

Algumas Considerações

Por padrão, todas as 5 FSMOs são atribuídas ao primeiro Controlador de Domínio. Em uma rede que possua mais de 1 Controlador de Domínio é recomendado distribuir as FSMOs, observando as seguintes considerações:

- O Domain Naming Master deve estar em um Catálogo Global.

- O Schema Master e o Domain Naming Master devem estar no mesmo Controlador de Domínio;

- O PDC Emulator e o RID Master devem estar no mesmo Controlador de Domínio.

Procure sempre ter, pelo menos, 2 Controladores de Domínio em uma rede.

terça-feira, 4 de agosto de 2009

Address Space Layout Randomization (ASLR)

Através dessa tecnologia, os principais módulos do Windows são carregados em endereços randômicos na memória a cada boot do sistema. São 256 endereços diferentes possíveis, ou seja, um ataque tem 1/256 de chance de acertar onde está o módulo que quer atacar.

Veja o exemplo abaixo:

- Primeiro boot:

- wsock32.dll (0x73ad0000)

- winhttp.dll (0x74020000)

- user32.dll (0x779b0000)

- kernel32.dll (0x77c10000)

- gdi32.dll (0x77a50000)

- wsock32.dll (0x73200000)

- winhttp.dll (0x73760000)

- user32.dll (0x770f0000)

- kernel32.dll (0x77350000)

- gdi32.dll (0x77190000)

segunda-feira, 3 de agosto de 2009

Customizando o WinPE

O que me chamou a atenção ao WinPE foi a praticidade de uso. Sem praticamente fazer nada (simplesmente gerar o CD), eu tenho um mini-sistema operacional com suporte a rede. Se você leu o meu artigo sobre o “Windows Imaging Format (.wim)” e pretende montar ou já possui um servidor para armazenar as imagens dos computadores da sua empresa, o WinPE é a ferramenta que lhe dará acesso a essas imagens. Antes de mais nada, vale lembrar que para utilizar o WinPE, o computador precisa ter, no mínimo, 512 MB de RAM e o serviço DHCP precisa estar funcionando na rede.

Mas, como nem tudo são flores, haverão casos em que o WinPE pode não carregar o suporte a rede por não possuir o driver da placa de rede em questão. Neste caso, devemos:

1 – Obter o driver da placa de rede (Driver para o Vista);

2 – Injetar o driver na imagem do WinPE.

A primeira etapa é muito simples: acesse o site do fabricante e baixe o driver para o Windows Vista.

Na segunda etapa: montar a imagem do WinPE, injetar o driver, salvar a imagem e recriar o CD.

A segunda etapa parece ser um bicho de sete cabeças, mas o AIK trás todas as ferramentas necessárias para realizarmos essas alterações. Mas vamos por partes:

Digamos que o driver baixado foi salvo na pasta:

c:\drivers\rede\vista

Os passos a seguir necessitam que o computador tenha o AIK instalado. Acesse o prompt de comando e digite os comandos abaixo:

Criar o ambiente para editar a imagem do WinPE:

copype x86 c:\winpe_x86

Obs: Estou assumindo que você esteja trabalhando com um sistema operacional 32 bits. Caso seja 64 bits, mude o valor “x86” para “x64” em todos os comandos.

Montar a imagem do WinPE:

imagex /mountrw c:\winpe_x86\winpe.wim 1 c:\winpe_x86\mount

Injetar o driver na imagem:

peimg /inf=c:\drivers\rede\vista\[nome_do_arquivo].inf c:\winpe_x86\mount\windows

Salvar as alterações na imagem:

imagex /unmount c:\winpe_x86\mount /commit

Copiar a nova imagem para a estrutura do CD que será criado:

copy c:\winpe_x86\winpe.wim c:\winpe_x86\iso\sources\boot.wim /y

Quase acabando… Criar o ISO do CD:

oscdimg –n –bc:\winpe_x86\etfsboot.com c:\winpe_x86\iso c:\winpe_x86\winpe-new.iso

Para finalizar, grave o ISO em um novo CD e faça o teste. Se você baixou o driver correto, seu WinPE agora terá suporte a rede. O teste pode ser feito digitando o comando ipconfig após a carga do WinPE. Se o computador recebeu um Endereço IP, o suporte a rede foi carregado com sucesso.

A partir deste ponto, toda nova injeção de driver pode ser iniciada a partir da montagem da imagem. Aconselho não apagar a pasta ”c:\winpe_x86” para não perder os drivers já injetados.

Conheça o novo Windows Imaging Format (.wim)

Este novo formato é baseado em arquivo (file-based) e não em setor (sector-based) como os já conhecidos .iso, .bin/.cue, etc. O diferencial deste novo formato é que, além de permitir que várias imagens sejam agrupadas dentro do mesmo arquivo físico .wim, não há duplicidade de arquivos, o que faz com que o armazenamento de várias imagens em arquivos .wim sejam menores que nos outros formatos.

Digamos que temos 2 imagens de 2 GB da instalação do Windows em formato .iso. Logo temos 4 GB de espaço ocupado e 2 arquivos físicos. Utilizando o .wim teríamos, no máximo, 2.3 GB de espaço ocupado e apenas 1 arquivo físico para essas mesmas 2 imagens.

Além disso, por ser baseado em arquivo, a restauração de uma imagem .wim sobre uma partição com dados, NÃO apaga o conteúdo da mesma. Para aqueles que não querem perder os dados armazenados, é uma grande vantagem. Mas caso deseje realmente excluir todo o conteúdo e realizar uma restauração limpa, utilize o DISKPART antes.

Outra grande vantagem do formato .wim é poder montar a imagem, inserir, modificar ou excluir arquivos, e salvar as alterações sem precisar recriar a imagem. As ferramentas para criação e manipulação de imagens .wim estão no Windows Automated Installation Kit (AIK).

Para quem não conhece, o SYSPREP é a ferramenta que prepara o Windows para poder ser distribuído. A vantagem de utilizar o SYSPREP é que você pode instalar um computador base com todos os programas utilizados pela sua empresa, preparar a imagem e, todos os computadores que receberem aquela imagem, já estarão com os programas instalados. O SYSPREP do Vista/2008 tem um grande diferencial em relação ao SYSPREP do XP/2003: Independência de Hardware.

Ou seja, para o Windows XP é preciso 1 imagem para cada configuração de hardware existente (1 para Pentium III 700 MHz, 1 para Pentium III 866 MHZ, 1 para Athlon, 1 para Sempron, etc.). Já no Windows Vista, basta apenas 1 única imagem para qualquer hardware.

Windows Server 2008 R2: File Classification Infrastructure

Dessa forma, podemos, por exemplo, criar uma regra que classifique como “Confidencial”, arquivos que contenham palavras como: “CPF”, “CNPJ” ou “Salário”. Com base nessas regras, podemos criar ações a serem tomadas, como: Mover arquivos confidenciais para uma área mais segura da rede ou realizar backups mais frequentes de arquivos confidenciais. Além disso, o FCI utiliza tecnologia OCR (Optical Character Recognition ou Reconhecimento Ótico de Caracteres) e consegue reconhecer palavras em arquivos de imagens, mesmo essas estando na vertical ou de cabeça para baixo.

O FCI estará disponível no File Server Resource Manager (FSRM).

KMS e MAK: Como funcionam os novos modelos de ativação do Windows

No plano de licenciamento por volume (VLK), quando se licenciava o Windows XP/2003, recebíamos uma chave “Open”. Com esta chave, podíamos instalar inúmeros computadores com Windows XP/2003. Já no ambiente Vista/2008, a coisa muda de figura e é justamente onde entram as chaves KMS e MAK.

A princípio, parece ter ficado mais complicado ativar o Windows, mas este novo modelo de ativação por volume (Volume Activation ou, simplesmente, VA) trouxe mais segurança e flexibilidade à equipe de TI. Vejamos como elas funcionam:

KMS

Key Management Service ou Serviço de Gerenciamento de Chave é um modelo onde existem um ou mais servidores (chamados KMS Hosts), hospedados em sua rede local, e que são responsáveis por ativar automaticamente, os demais computadores Vista/2008 em sua empresa. Em outras palavras, seria um Servidor de Ativação do Windows.

No modelo de ativação tradicional do Vista, o computador precisaria se conectar a Microsoft para ser ativado. No modelo KMS, o computador se conecta diretamente ao Host do KMS para ativação. Além disso, um computador ativado via KMS precisa se conectar ao Host do KMS a cada 6 meses para renovar sua ativação ou passará a ser um software não genuíno. Esta funcionalidade é interessante se levarmos em conta questões de segurança como roubo de equipamento.

Outro ponto importante é que sua equipe de TI não precisará mais ter acesso a essas chaves, ficando o acesso restrito apenas aos administradores dos contratos. Imagine um estagiário aprendendo a instalar o Windows: Ele anota a chave da empresa em um papel e depois dos 3 meses de experiência é dispensado. Lá se foi o papelzinho com uma informação confidencial de sua empresa.

Uma chave KMS só pode instalada em 6 Hosts, ou seja, ela só pode ser usada 6 vezes (taí a explicação para eu ter recebido a mensagem acima). A partir da ativação do Host do KMS, este pode ativar um número ilimitado de computadores. Mas para que o Host do KMS ative um cliente (servidor ou estação de trabalho), é preciso que uma cota mínima de computadores seja atingida:

- Para que o Windows Server 2008 seja ativado, é preciso que, pelo menos, 5 computadores (pode ser tanto Vista ou Seven ou 2008 ou 2008 R2), façam contato com o Host do KMS.

- Para que o Windows Vista ou Seven seja ativado, é preciso que, pelo menos, 25 computadores (pode ser tanto Vista ou Seven ou 2008 ou 2008 R2), façam contato com o Host do KMS.

Na época que escrevi este post, o Windows 7 e o Windows Server 2008 R2 ainda não tinham saído. Portanto, vai aqui um extra com um detalhe muito importante:

- Se o Host do KMS for o Windows Vista ou o Windows Server 2008, estes não serão capazes de ativar o Windows 7 e o Windows Server 2008 R2. É preciso instalar ou migrar o Host do KMS para as novas versões do Windows. Já o Host do KMS estando no Windows 7 ou no Windows Server 2008 R2, o Windows Vista e o Windows Server 2008 serão ativados.

Este link contém um vídeo que demonstra claramente como funciona a ativação do modelo KMS: http://www.microsoft.com/downloads/details.aspx?FamilyID=bbf2eb61-2b30-4f2d-bccd-df53e220b8e9

MAK

Multiple Activation Key ou Chave de Ativação Múltipla é um modelo similar ao modelo tradicional de ativação do Vista, onde o computador se conecta a Microsoft para ser ativado. As regras também são as mesmas: o computador permanece ativado até que seja formatado ou algum hardware seja trocado. A diferença é que, como o próprio nome diz, uma única chave pode ser usada para ativar vários computadores.

MAS ATENÇÃO! A quantidade de uso de uma chave MAK é limitada. Essa quantidade varia de acordo com o tipo e com as informações do plano de licenciamento por volume de cada empresa. As solicitações de chave MAK são feitas através do Centro de Atendimento de Licenciamento por Volume. Lá você também pode conferir quantas chaves MAKs já foram usadas e quantas restam, bem como administrar todos os seus contratos de licenciamento.

KMS ou MAK? Qual utilizar?

Isso depende da estrutura de cada empresa. Você pode utilizar KMS ou MAK ou KMS e MAK.

Arquivo de sistema corrompido, e agora? Formatar?

- Fazer backup dos arquivos (isso quando o técnico diz que não tem jeito e que tudo foi perdido);

- Reinstalar o Windows;

- Reinstalar todos os programas (se você não tiver em mãos tais instalações, você acaba de ganhar uma maravilhosa dor de cabeça);

- Restaurar o backup (se tiver sido feito);

- Verificar se não ficou nada para trás.

Agora me responda: Quanto tempo foi gasto nesta atividade? 1 a 3 dias? Imagine se esse fosse o único computador do setor financeiro de uma empresa? Será que este computador poderia ficar parado todo este tempo?

Pois bem, existe uma técnica muito simples, que leva apenas alguns minutos para ser executada, e que pode evitar toda esta dor de cabeça. Ao invés de formatar o Windows, nós vamos reparar o Windows. Para isto, precisamos ter em mãos o CD de instalação do mesmo.

Inicie o computador pelo CD e deixe o Assistente de Instalação carregar. Quando aparecer uma tela perguntando se você deseja instalar ou reparar o Windows, pressione a letra R. Aguarde até que o console seja carregado. Dependendo da versão do Windows, você terá que fornecer a senha do administrador local para acessar o console. Estando no Console de Recuperação, basta digitar o seguinte comandinho mágico e pressionar ENTER:

CHKDSK /R

O CheckDisk fará uma varredura em todo o seu disco rígido e irá corrigir qualquer arquivo de sistema do Windows que esteja corrompido. Ao término, basta digitar o comando EXIT e deixar o Windows carregar normalmente. Todos os arquivos do usuário foram preservados e os programas se mantiveram instalados.

Este procedimento funcionou em 90% dos casos em que me deparei com esta situação. Os outros 10% estavam ligados a problemas de hardware: memória ou disco rígido com defeito. No caso da memória, basta trocar e executar o checkdisk. Já no caso do disco rígido, olá atividade tediosa.

Conclusão: Uma situação que levaria, em média, 2 dias para ser resolvida, foi solucionada em, digamos, 30 minutos. (Espero que isso não acabe com o emprego de alguns ^^)

SQL Server 2008: Índices Filtrados

Um novo recurso interessantíssimo do SQL Server 2008 é o “Índice Filtrado”. Com ele, você cria condições que otimizam os índices e agilizam os resultados de uma consulta SQL.

Digamos, por exemplo, que temos uma tabela onde determinada coluna possui campos nulos. Basicamente, usa-se a cláusula WHERE na sintaxe de criação do índice:

CREATE INDEX [Nome_do_Indice]

ON [Nome_da_Tabela (Nome_da_Coluna)]

WHERE [Nome_da_Tabela (Nome_da_Coluna)] IS NOT NULL

Mas podemos ir mais além: Quando disse que este recurso era interessantíssimo, é porque já que podemos eliminar os registros nulos, podemos criar um índice único para esta mesma coluna, coisa que não era possível antes e cabia a aplicação realizar este controle:

CREATE UNIQUE INDEX [Nome_do_Indice]

ON [Nome_da_Tabela (Nome_da_Coluna)]

WHERE [Nome_da_Tabela (Nome_da_Coluna)] IS NOT NULL

Com este novo recurso ganha tanto o DBA (o banco de dados é quem passa a gerenciar registros duplicados), quanto o Desenvolvedor (que não precisa realizar este controle dentro de sua aplicação).

Microsoft Assessment and Planning (MAP)

Quem quiser conferir a ferramenta, o link é: http://go.microsoft.com/fwlink/?LinkID=111000