Hoje pela manhã atendi um notebook com Windows 7 Home Premium que apresentava a mensagem acima quando o usuário tentava logar.

Resolvi o problema seguindo as orientações neste site: http://support.microsoft.com/kb/947215/pt-br

Outro site que me ajudou foi: http://www.sevenforums.com/tutorials/507-built-administrator-account-enable-disable.html

Até a próxima.

sexta-feira, 1 de novembro de 2013

quinta-feira, 25 de julho de 2013

DFSR: Como determinar o tamanho mínimo de Quota para o Staging?

Para quem já trabalha com a tecnologia do DFSR (Distributed File System Replication), sabe que uma configuração errada de quota do staging pode ocasionar problemas de performance na replicação.

Encontrei este artigo fantástico que trás a fórmula para o cálculo da quota do staging.

Basicamente, somamos o tamanho dos maiores arquivos da pasta que será replicada e dividimos o resultado por 1 gigabyte. A quantidade de arquivos a serem somados varia de acordo com a versão do Windows Server:

Para somar o tamanho dos maiores arquivos, utilizamos o seguinte comando:

$big32 = Get-ChildItem c:\temp -recurse | Sort-Object length -descending | select-object -first 32 | measure-object -property length –sum

Substitua a pasta c:\temp pela sua pasta de replicação. Note que foi passado o parâmetro -first 32 que indica que este comando está sendo executado em um computador rodando o Windows Server 2008 ou 2008 R2.

Aguarde até que o comando conclua sua execução, o que pode levar um certo tempo dependendo do tamanho da pasta de replicação.

Após a conclusão, divida o valor obtido por 1 gigabyte com o seguinte comando:

$big32.sum / 1gb

Do valor obtido, arredonde a parte fracionada para cima.

Por exemplo: se o valor obtido foi 10,1; arredonde para 11.

Basta agora multiplicar o valor obtido por 1024 e digitar o resultado no campo Quota da guia Staging na janela de Propriedades.

Encontrei este artigo fantástico que trás a fórmula para o cálculo da quota do staging.

Basicamente, somamos o tamanho dos maiores arquivos da pasta que será replicada e dividimos o resultado por 1 gigabyte. A quantidade de arquivos a serem somados varia de acordo com a versão do Windows Server:

- Windows Server 2003 R2: 9 arquivos

- Windows Server 2008 e 2008 R2: 32 arquivos

Para somar o tamanho dos maiores arquivos, utilizamos o seguinte comando:

$big32 = Get-ChildItem c:\temp -recurse | Sort-Object length -descending | select-object -first 32 | measure-object -property length –sum

Substitua a pasta c:\temp pela sua pasta de replicação. Note que foi passado o parâmetro -first 32 que indica que este comando está sendo executado em um computador rodando o Windows Server 2008 ou 2008 R2.

Aguarde até que o comando conclua sua execução, o que pode levar um certo tempo dependendo do tamanho da pasta de replicação.

Após a conclusão, divida o valor obtido por 1 gigabyte com o seguinte comando:

$big32.sum / 1gb

Do valor obtido, arredonde a parte fracionada para cima.

Por exemplo: se o valor obtido foi 10,1; arredonde para 11.

Basta agora multiplicar o valor obtido por 1024 e digitar o resultado no campo Quota da guia Staging na janela de Propriedades.

Até a próxima.

quinta-feira, 18 de julho de 2013

MDT: Tentando se conectar ao antigo servidor

Quando utilizamos o MDT para a implantação automatizada do Windows, ele cria uma pasta na raiz da unidade C: chamada MININT.

"Teoricamente", essa pasta deveria ser excluída ao término do processo. Mas em 99,99% dos casos que presenciei, isso não acontece.

Em geral, não há nenhum problema com a permanência desta pasta no HD. A exceção é quando trocamos o nome do servidor onde reside o DeploymentShare do MDT.

O cliente do MDT, quando encontra a pasta MININT, usa suas informações para se conectar no DeploymentShare. Se o nome do servidor tiver mudado, teremos um erro de conexão com o DeploymentShare. Para resolver isto é muito simples:

Pressionando a tecla F8 (dentro do ambiente do WinPE) será aberto o Prompt de Comando. Basta excluir a pasta com o comando:

rd c:\minint /s

Reinicie o computador para reiniciar o processo:

wpeutil reboot

Caso você queira apagar todo o conteúdo do HD, utilize os seguintes comandos:

diskpart

select disk 0

clean

exit

wpeutil reboot

Até a próxima.

"Teoricamente", essa pasta deveria ser excluída ao término do processo. Mas em 99,99% dos casos que presenciei, isso não acontece.

Em geral, não há nenhum problema com a permanência desta pasta no HD. A exceção é quando trocamos o nome do servidor onde reside o DeploymentShare do MDT.

O cliente do MDT, quando encontra a pasta MININT, usa suas informações para se conectar no DeploymentShare. Se o nome do servidor tiver mudado, teremos um erro de conexão com o DeploymentShare. Para resolver isto é muito simples:

Pressionando a tecla F8 (dentro do ambiente do WinPE) será aberto o Prompt de Comando. Basta excluir a pasta com o comando:

rd c:\minint /s

Reinicie o computador para reiniciar o processo:

wpeutil reboot

Caso você queira apagar todo o conteúdo do HD, utilize os seguintes comandos:

diskpart

select disk 0

clean

exit

wpeutil reboot

Até a próxima.

quinta-feira, 2 de maio de 2013

quinta-feira, 11 de abril de 2013

Gerenciador de IP Fixo

Estudo de Caso

Um Laboratório de Informática trabalha utilizando IP Fixo. Recentemente, este Laboratório adotou as tecnologias WDS + MDT para automatizar a instalação do Windows e demais aplicativos nos computadores. Apesar disso, a configuração do endereço IP continuou sendo feito manualmente.

Foi pensando nessa situação que resolvi aplicar um pouco do meu conhecimento em programação e desenvolvi o Gerenciador de IP Fixo (Static IP Manager).

Como funciona

A solução é composta por quatro arquivos:

Na janela do Manager, temos os campos para adição/alteração do nome do computador e endereço IP. O botão [Importar] permite importar (dã) uma listagem de computadores e IPs a partir de uma planilha do Excel.

Ainda na janela do Manager temos uma área para preenchimento das Configurações da Rede, como: Máscara de Subrede, Gateway e DNS. E uma área para exportação dos Arquivos de Configuração.

A ideia da exportação é que após o preenchimento de todos os dados, os mesmos sejam disponibilizados em um compartilhamento de comum acesso a todos os computadores do Laboratório.

O campo Caminho da área Exportar Arquivos de Configuração aceita o padrão UNC (\\servidor\compartilhamento).

Ao clicar no botão [Exportar], os arquivos NetworkSettings.dat, SetStaticIP.exe e SIM.Core.dll são copiados para o caminho informado.

Basta agora configurar para que o computador (no caso, a estação de trabalho do aluno) execute o arquivo SetStaticIP.exe durante a sua inicialização. Isso pode ser facilmente configurado utilizando o script de inicialização da Diretiva de Grupo (GPO).

O Gerenciador de IP Fixo (Static IP Manager) se encontra disponível na seção Shared Stuff do blog.

A quem for experimentar, espero que a ferramenta lhes seja útil.

Até a próxima.

Um Laboratório de Informática trabalha utilizando IP Fixo. Recentemente, este Laboratório adotou as tecnologias WDS + MDT para automatizar a instalação do Windows e demais aplicativos nos computadores. Apesar disso, a configuração do endereço IP continuou sendo feito manualmente.

Foi pensando nessa situação que resolvi aplicar um pouco do meu conhecimento em programação e desenvolvi o Gerenciador de IP Fixo (Static IP Manager).

Como funciona

A solução é composta por quatro arquivos:

- Manager.exe: Interface gráfica para cadastro dos computadores, IPs e outras configurações de rede;

- NetworkSettings.dat: Armazena os dados digitados através do Manager.exe.

- StaticIP.exe: Lê o conteúdo do arquivo NetworkSettings.dat e aplica o IP fixo no computador onde for executado;

- SIM.Core.dll: Necessária para o funcionamento dos dois aplicativos.

Na janela do Manager, temos os campos para adição/alteração do nome do computador e endereço IP. O botão [Importar] permite importar (dã) uma listagem de computadores e IPs a partir de uma planilha do Excel.

Ainda na janela do Manager temos uma área para preenchimento das Configurações da Rede, como: Máscara de Subrede, Gateway e DNS. E uma área para exportação dos Arquivos de Configuração.

A ideia da exportação é que após o preenchimento de todos os dados, os mesmos sejam disponibilizados em um compartilhamento de comum acesso a todos os computadores do Laboratório.

O campo Caminho da área Exportar Arquivos de Configuração aceita o padrão UNC (\\servidor\compartilhamento).

Ao clicar no botão [Exportar], os arquivos NetworkSettings.dat, SetStaticIP.exe e SIM.Core.dll são copiados para o caminho informado.

Basta agora configurar para que o computador (no caso, a estação de trabalho do aluno) execute o arquivo SetStaticIP.exe durante a sua inicialização. Isso pode ser facilmente configurado utilizando o script de inicialização da Diretiva de Grupo (GPO).

O Gerenciador de IP Fixo (Static IP Manager) se encontra disponível na seção Shared Stuff do blog.

A quem for experimentar, espero que a ferramenta lhes seja útil.

Até a próxima.

quinta-feira, 14 de março de 2013

MED-V v1: Instalando o Cliente

A instalação do cliente do MED-V v1 necessita de três pré-requisitos de software:

Para facilitar a implantação do cliente nas estações de trabalho, podemos automatizar as instalações:

MsiExec.exe /i MED-V_1.0.200.msi /qb! REBOOT=ReallySppress ALLUSERS=1 VMSFOLDER=""C:\MED-V Images"" START_AUTOMATICALLY=1 SERVER_ADDRESS=[server] SERVER_PORT=[port] START_MEDV=0 SERVER_DOMAIN=[FQDNdomain] MINIMAL_RAM_REQUIRED=1024

Onde:

E para finalizar, gostaria de compartilhar uma experiência: Eu costumo automatizar essas instalações com o AutoIT. No caso deste artigo, tive problemas com a instalação do Virtual PC 2007 utilizando a sintaxe que apresentei acima. Para contornar isso, ao invés da sintaxe, naveguei pela instalação utilizando os comandos WinWait e Send (quem conhece o AutoIT vai entender). Por fim, acrescentei um Sleep de 5 segundos após a instalação do Virtual PC 2007 e antes das instalações dos KBs para dar tempo do Windows instalar os drivers de rede do VPC 2007.

And that's it!

Até a próxima.

- Virtual PC 2007

- KB974918

- KB979714

Para facilitar a implantação do cliente nas estações de trabalho, podemos automatizar as instalações:

- Virtual PC 2007: Setup-x64.exe /v /qb! ALLUSERS=1

- KB974918: MsiExec.exe /p KB974918-x64.msp /qb!

- KB9749714: MsiExec.exe /p KB979714-x64.msp /qb!

MsiExec.exe /i MED-V_1.0.200.msi /qb! REBOOT=ReallySppress ALLUSERS=1 VMSFOLDER=""C:\MED-V Images"" START_AUTOMATICALLY=1 SERVER_ADDRESS=[server] SERVER_PORT=[port] START_MEDV=0 SERVER_DOMAIN=[FQDNdomain] MINIMAL_RAM_REQUIRED=1024

Onde:

- [server] é o nome do seu servidor do MED-V;

- [port] é a porta TCP onde o serviço está rodando (a padrão é a 80);

- [FQDNdomain] é o seu domínio (nome completo: dominio.com.br).

E para finalizar, gostaria de compartilhar uma experiência: Eu costumo automatizar essas instalações com o AutoIT. No caso deste artigo, tive problemas com a instalação do Virtual PC 2007 utilizando a sintaxe que apresentei acima. Para contornar isso, ao invés da sintaxe, naveguei pela instalação utilizando os comandos WinWait e Send (quem conhece o AutoIT vai entender). Por fim, acrescentei um Sleep de 5 segundos após a instalação do Virtual PC 2007 e antes das instalações dos KBs para dar tempo do Windows instalar os drivers de rede do VPC 2007.

And that's it!

Até a próxima.

quarta-feira, 13 de março de 2013

Backup e Restore do DHCP

Até o lançamento do Windows Server 2012, o DHCP era considerado um SPOF (Single Point of Failure ou Ponto Único de Falha), pois não implementava recursos de Failover (o que já é possível no Windows Server 2012).

Algumas alternativas usadas eram:

Para contornar esta situação, recorremos ao bom e velho Prompt de Comando (executado como administrador) e ao comando netsh.

A sintaxe de backup é bem simples:

netsh dhcp server export [path\filename] all

Onde [path\filename] é o caminho e o nome do arquivo que será criado. Pode conter qualquer extensão ou nenhuma, e permite o uso de UNC, ou seja, \\computer\share.

O restore é, da mesma forma, simples:

netsh dhcp server import [path/filename]

A Microsoft recomenda que antes do restore, a base de dados atual seja removida:

Até a próxima.

Algumas alternativas usadas eram:

- Dois servidores configurados com o mesmo escopo de IPs; uma faixa de exclusão indo do ínicio ao meio do escopo em um servidor e uma faixa de exclusão indo do meio ao fim do escopo no outro servidor;

- Dois escopos de IPs distintos, um em cada servidor;

- Dentre outras.

Para contornar esta situação, recorremos ao bom e velho Prompt de Comando (executado como administrador) e ao comando netsh.

A sintaxe de backup é bem simples:

netsh dhcp server export [path\filename] all

Onde [path\filename] é o caminho e o nome do arquivo que será criado. Pode conter qualquer extensão ou nenhuma, e permite o uso de UNC, ou seja, \\computer\share.

O restore é, da mesma forma, simples:

netsh dhcp server import [path/filename]

A Microsoft recomenda que antes do restore, a base de dados atual seja removida:

- net stop DHCPServer

- Exclua o arquivo %WINDIR%\System32\DHCP\DHCP.mdb

- net start DHCPServer

- netsh dhcp server import [path/filename]

Até a próxima.

quarta-feira, 6 de março de 2013

Assistência Remota do Windows

Quando falamos em atendimento do Suporte Técnico, dificilmente não encontraremos uma Equipe de TI que não utilize um software de acesso remoto. Creio que o mais popular seja o VNC. Aqui na minha empresa não é diferente. Utilizamos o VNC durante anos, até começarmos a ter alguns probleminhas com a senha de acesso (muita gente sabendo) e a incompatibilidade com o Windows 7.

Chegamos a estudar a possibilidade de implementar uma versão mais recente do VNC, mas achamos o processo um pouco "trabalhoso", visto que, infelizmente, ainda não possuímos um sistema de ESD (Electronic Software Distribuition) e o tempo gasto no processo de migração seria alto demais, dado a quantidade de computadores existentes em nossa rede (ou seja, máquina por máquina... ugh!).

Lembrei-me então, de ter lido em algum lugar que o Windows possuia, nativamente, uma ferramenta similar ao VNC, chamada: Assistência Remota do Windows. Peço para que não confunda a "Assistência Remota do Windows " com a "Conexão Remota da Área de Trabalho". São ferramentas bem distintas.

Com a Conexão Remota você cria uma sessão remota em uma estação de trabalho e, no caso do XP/7, você derruba o usuário que estiver logado. A Assistência Remota, por outro lado, permite a você visualizar a Área de Trabalho do usuário atualmente logado em um computador.

Uma coisa que acho legal na Assistência Remota do Windows é que eu posso definir um grupo específico de pessoas que pode utilizar a ferramenta (no caso, somente a Equipe de Suporte Técnico). Na versão do VNC que utilizávamos, quem soubesse a senha, poderia acessar a Área de Trabalho de qualquer usuário da empresa.

Outro ponto positivo é a transparência para o usuário: no VNC, acessávamos a máquina do usuário e ele nem ficava sabendo (Big Brother Mode). Na Assistência Remota, o usuário precisa autorizar o acesso remoto do Técnico e, caso o mesmo precise mexer em alguma coisa, o usuário precisa liberar o acesso. Em outras palavras, nenhuma ação é feita sem o consentimento do usuário.

Os únicos pontos negativos que encontrei na Assistência Remota foram que de uma estação com Windows XP eu não consigo oferecer assistência a uma estação Windows 7 (mas o inverso sim); e que o UAC (User Access Control) interrompe a visualização da Área de Trabalho até que o usuário feche a janela de mensagem.

A Conexão Remota pode ser facilmente encontrada na pasta Acessórios do Windows. Já a Assistência Remota, a Microsoft fez o favor de esconder muito bem escondida (ainda me pergunto o por quê). Até o executável da ferramenta é difícil de digitar, dependendo do sistema operacional. Sem falar no "modus operandi" padrão onde é o usuário que envia um convite ao técnico para acessar a sua Área de Trabalho.

Falando assim parece que a Assistência Remota do Windows é mais complicada que o VNC, mas não é. Após algumas "googleadas", consegui configurar a Assistência Remota do Windows em todas as estações de trabalho da empresa sem sair da minha cadeira. Qual é a mágica por trás disto? A boa de velha Diretiva de Grupo (GPO).

Configurando a Assistência Remota do Windows via GPO

Antes de mais nada, vale frisar que para a implementação 100% desta GPO, é preciso que o domínio já esteja operando com o Windows Server 2008, pois algumas configurações fazem uso de GPP (Group Policy Preference).

Crie uma nova GPO e defina as seguintes configurações:

Se tudo correr bem, você terá um lindo ícone chamado "Oferecer Assistência Remota" em sua Área de Trabalho e, ao abri-lo, bastará digitar o nome do computador que precisa de atendimento, informar ao usuário sobre a janela que ele irá receber informando sobre sua tentativa de acesso remoto e aguardar que ele clique em Sim para que o atendimento remoto seja iniciado.

Assim que você estiver visualizando a Área de Trabalho do usuário, basta clicar no botão Solicitar Controle (Request Control) e aguardar o usuário autorizar para que você possar mexer em sua Área de Trabalho.

Ah.. será que eu disse que a Assistência Remota oferece um recurso de Chat nativo?

Espero que tenham gostado desta dica.

Até a próxima.

Chegamos a estudar a possibilidade de implementar uma versão mais recente do VNC, mas achamos o processo um pouco "trabalhoso", visto que, infelizmente, ainda não possuímos um sistema de ESD (Electronic Software Distribuition) e o tempo gasto no processo de migração seria alto demais, dado a quantidade de computadores existentes em nossa rede (ou seja, máquina por máquina... ugh!).

Lembrei-me então, de ter lido em algum lugar que o Windows possuia, nativamente, uma ferramenta similar ao VNC, chamada: Assistência Remota do Windows. Peço para que não confunda a "Assistência Remota do Windows " com a "Conexão Remota da Área de Trabalho". São ferramentas bem distintas.

Com a Conexão Remota você cria uma sessão remota em uma estação de trabalho e, no caso do XP/7, você derruba o usuário que estiver logado. A Assistência Remota, por outro lado, permite a você visualizar a Área de Trabalho do usuário atualmente logado em um computador.

Uma coisa que acho legal na Assistência Remota do Windows é que eu posso definir um grupo específico de pessoas que pode utilizar a ferramenta (no caso, somente a Equipe de Suporte Técnico). Na versão do VNC que utilizávamos, quem soubesse a senha, poderia acessar a Área de Trabalho de qualquer usuário da empresa.

Outro ponto positivo é a transparência para o usuário: no VNC, acessávamos a máquina do usuário e ele nem ficava sabendo (Big Brother Mode). Na Assistência Remota, o usuário precisa autorizar o acesso remoto do Técnico e, caso o mesmo precise mexer em alguma coisa, o usuário precisa liberar o acesso. Em outras palavras, nenhuma ação é feita sem o consentimento do usuário.

Os únicos pontos negativos que encontrei na Assistência Remota foram que de uma estação com Windows XP eu não consigo oferecer assistência a uma estação Windows 7 (mas o inverso sim); e que o UAC (User Access Control) interrompe a visualização da Área de Trabalho até que o usuário feche a janela de mensagem.

A Conexão Remota pode ser facilmente encontrada na pasta Acessórios do Windows. Já a Assistência Remota, a Microsoft fez o favor de esconder muito bem escondida (ainda me pergunto o por quê). Até o executável da ferramenta é difícil de digitar, dependendo do sistema operacional. Sem falar no "modus operandi" padrão onde é o usuário que envia um convite ao técnico para acessar a sua Área de Trabalho.

Falando assim parece que a Assistência Remota do Windows é mais complicada que o VNC, mas não é. Após algumas "googleadas", consegui configurar a Assistência Remota do Windows em todas as estações de trabalho da empresa sem sair da minha cadeira. Qual é a mágica por trás disto? A boa de velha Diretiva de Grupo (GPO).

Configurando a Assistência Remota do Windows via GPO

Antes de mais nada, vale frisar que para a implementação 100% desta GPO, é preciso que o domínio já esteja operando com o Windows Server 2008, pois algumas configurações fazem uso de GPP (Group Policy Preference).

Crie uma nova GPO e defina as seguintes configurações:

- Computer Configuration

- Policies

- Administrative Templates

- Network/Network Connections/Windows Firewall/Domain Profile

- Windows Firewall: Define inbound port exceptions [Enabled]

- 135:TCP:*:Enabled:Offer Remote Assistance

- Windows Firewall: Define inbound program exceptions [Enabled]

- %WINDIR%\PCHealth\HelpCtr\Binaries\Helpctr.exe:*:Enabled:Remote Assistance -- Windows Messenger and Voice

- %WINDIR%\PCHealth\HelpCtr\Binaries\Helpsvc.exe:*:Enabled:Offer Remote Assistance

- %WINDIR%\SYSTEM32\Sessmgr.exe:*:Enabled:Remote Assistance

- System/Remote Assistance

- Allow only Vista or later connections [Disabled]

- Offer Remote Assistance [Enabled]

- Permit remote control of this computer: Allow helpers to remotely control the computer

- Helpers: [Domain\Security Group] -- Grupo que poderá utilizar a Assistência Remota

- Windows Components/Remote Desktop Services/Remote Desktop Session Host/Connections

- Allow users to connect remotely using Remote Desktop Services [Enabled]

- Preferences

- Windows Settings/Registry

- New Registry Item

- General Tab

- Action: Replace

- Hive: HKEY_LOCAL_MACHINE

- Key Path: SOFTWARE\Microsoft\Ole

- Value name: EnableDCOM

- Value type: REG_SZ

- Value data: Y

- Common Tab

- Item-level targeting

- New Item

- Item: Operating System

- Product: Windows XP

- User Configuration

- Preferences

- Windows Settings/Shortcuts

- New Shortcut

- General Tab

- Action: Replace

- Name: Oferecer Assistência Remota

- Target type: File System Object

- Location: Desktop

- Target path: %WINDIR%\Explorer.exe

- Arguments: "hcp://CN=Microsoft%20Corporation,L=Redmond,S=Washington,C=US/Remote%20Assistance/Escalation/Unsolicited/Unsolicitedrcui.htm"

- Start in: %WINDIR%\

- Common Tab

- Run in logged-on user's security context (user policy option)

- Item-level targeting

- New Item

- Item: Security Group

- Group: [Domain\Security Group] -- Mesmo grupo definido em Helpers.

- New Item

- Item Options: AND

- Item: Operating System

- Product: Windows XP

- New Shortcut

- General Tab

- Action: Replace

- Name: Oferecer Assistência Remota

- Target type: File System Object

- Location: Desktop

- Target path: %WINDIR%\SYSTEM32\msra.exe

- Arguments: /offerra

- Start in: %WINDIR%\

- Common Tab

- Run in logged-on user's security context (user policy option)

- Item-level targeting

- New Item

- Item: Security Group

- Group: [Domain\Security Group] -- Mesmo grupo definido em Helpers.

- New Item

- Item Options: AND

- Item: Operating System

- Product: Windows 7

Se tudo correr bem, você terá um lindo ícone chamado "Oferecer Assistência Remota" em sua Área de Trabalho e, ao abri-lo, bastará digitar o nome do computador que precisa de atendimento, informar ao usuário sobre a janela que ele irá receber informando sobre sua tentativa de acesso remoto e aguardar que ele clique em Sim para que o atendimento remoto seja iniciado.

Assim que você estiver visualizando a Área de Trabalho do usuário, basta clicar no botão Solicitar Controle (Request Control) e aguardar o usuário autorizar para que você possar mexer em sua Área de Trabalho.

Ah.. será que eu disse que a Assistência Remota oferece um recurso de Chat nativo?

Espero que tenham gostado desta dica.

Até a próxima.

sexta-feira, 1 de março de 2013

MED-V v1: Configurando o Repositório de Imagens

Passo a passo para a configuração manual de alguns itens do Repositório de Imagens do MED-V v1:

No computador com o Windows Server 2008, instale a IIS Role e o Bits Server Extension Feature. Durante a instalação do IIS, certifique-se de que os seguintes métodos de autenticação estão selecionados para instalação:

No computador com o Windows Server 2008, instale a IIS Role e o Bits Server Extension Feature. Durante a instalação do IIS, certifique-se de que os seguintes métodos de autenticação estão selecionados para instalação:

- Basic Authentication

- Windows Authentication

- Client Certificate Mapping Authentication

- Inicie o Internet Information Services (IIS) Manager

- Clique com o botão direito do mouse em Default Web Sites e selecione a opção Add Virtual Directory

- No campo Alias, digite MEDVImages

- No campo Physical path, digite C:\MED-V Server Images (Esta pasta precisa ser previamente criada) e clique em OK

- Selecione a pasta virtual criada e em Features View dê um duplo clique em BITS Uploads

- Marque a caixa Allow clients to upload files e clique em Apply

- Volte à Features View e dê um duplo clique em MIME Types

- Adicione os seguintes tipos:

- .ckm - application/octet-stream

- .index - application/octet-stream

- Volte à Features View e dê um duplo clique em Edit Permissions

- Na aba Security adicione read permissions para Everyone

- Reinicie o IIS Service

MED-V v1 e MED-V v2: Conceito e quais as diferenças?

O Microsoft Enterprise Desktop Virtualization (MED-V) é uma solução para empresas que estão migrando o sistema operacional de suas estações de trabalho para Vista/Seven, mas que ainda possuem aplicações que só são compatíveis com o XP.

O MED-V é parte do pacote Microsoft Desktop Optimization Pack (MDOP) e está disponível para clientes licenciados Microsoft e que possuem o benefício Software Assurance.

De maneira bem resumida, o que o MED-V faz é entregar uma máquina virtual com o XP e o aplicativo compatível às estações de trabalho Vista/7, mas a execução do aplicativo acontece diretamente da interface do Vista/7, como se fosse um aplicativo local. O usuário não vê a Área de Trabalho do XP.

Outro recurso é o redirecionamento de URL para browsers mais antigos: Suponhamos que um determinado site só funcione com o IE 8. O Windows 7 trás nativo o IE 9. Através do MED-V, eu posso criar um regra pra direcionar o site em questão para abrir no IE 8 mesmo ele sendo digitado no IE 9.

Atualmente, o MED-V está na versão 2. E ao contrário do padrão, a versão 2 não é uma atualização da versão 1. São produtos completamente diferentes e a adoção de um ou outro, depende do ambiente onde a solução está sendo implantada.

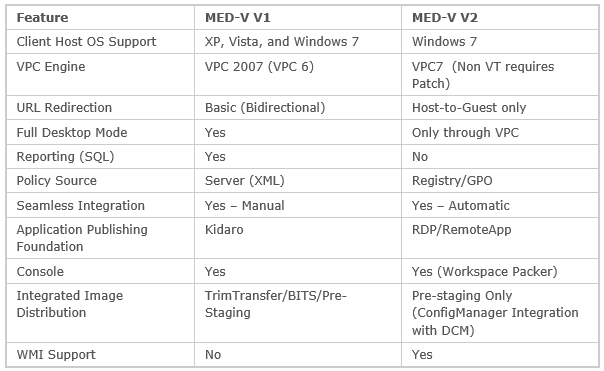

Vejamos algumas tabelas que mostram as principais diferenças entre os dois produtos:

Principais Diferenças

Recursos Gerais

Componentes Gerais

O MED-V é parte do pacote Microsoft Desktop Optimization Pack (MDOP) e está disponível para clientes licenciados Microsoft e que possuem o benefício Software Assurance.

De maneira bem resumida, o que o MED-V faz é entregar uma máquina virtual com o XP e o aplicativo compatível às estações de trabalho Vista/7, mas a execução do aplicativo acontece diretamente da interface do Vista/7, como se fosse um aplicativo local. O usuário não vê a Área de Trabalho do XP.

Outro recurso é o redirecionamento de URL para browsers mais antigos: Suponhamos que um determinado site só funcione com o IE 8. O Windows 7 trás nativo o IE 9. Através do MED-V, eu posso criar um regra pra direcionar o site em questão para abrir no IE 8 mesmo ele sendo digitado no IE 9.

Atualmente, o MED-V está na versão 2. E ao contrário do padrão, a versão 2 não é uma atualização da versão 1. São produtos completamente diferentes e a adoção de um ou outro, depende do ambiente onde a solução está sendo implantada.

Vejamos algumas tabelas que mostram as principais diferenças entre os dois produtos:

Principais Diferenças

Recursos Gerais

Componentes Gerais

Comparação entre o XP Mode, MED-V v1 e MED-V v2

O XP Mode seria o MED-V v2, mas voltado ao usuáro doméstico e claro, com algumas limitações (mas é gratuito).

Minha Opinião

Se na sua empresa já possuir um sistema de distribuição de software eletrônico (Electronic Software Distribution ou ESD) como o System Center Configuration Manager (SCCM), utilize o MED-V v2. Senão, utilize o MED-V v1.

Até a próxima.

Fonte da pesquisa: http://madvirtualizer.wordpress.com/2011/08/05/med-v-v2-v1-or-xp-mode/

Assinar:

Comentários (Atom)